IPAに正式受理された脆弱性報告の実録 〜発見から社会貢献まで〜

先日とあるWebサービス上で「技術的な違和感」を覚えた私は、調査の末に潜在的な脆弱性を発見。IPA(独立行政法人 情報処理推進機構)の脆弱性届出制度を活用し、正式に報告・受理されました。本記事では詳細そのものは非公開としつつ、その一連の流れと公的機関へ届け出る意義をご紹介します。

1. 問題発見のきっかけ

普段から新技術やクラウド環境を学ぶ一環として、オンラインのコンテナ演習環境を利用していました。

あるとき、起動ログや動作に「小さな違和感」を感じたことが出発点です。一般ユーザーの操作では目に留まりにくい部分ですが、セキュリティに敏感なエンジニアであれば気づくレベルのもの。直感を信じ、さらに詳しく調査を進めました。

2. 詳細非公開の検証概要

本章では詳細を省略しますが、以下の流れで検証を進めました。

- 再現環境の構築

- ログ確認および動作観察

- 権限設定やネットワーク挙動のチェック

技術的な手順や具体的な設定値は、サービス運営者やIPAの調整課程で取り扱うため、この記事ではあえて伏せています。

3. IPAへの届出プロセス

脆弱性を発見後、IPAの届出フォームへ以下を提出しました。

- 影響範囲の概要

- 再現手順の要点(詳細は非公開)

- 想定される悪用シナリオ

- 連絡先情報

送信後、数日以内に受理確認メールが到着。取扱い番号が付与され、正式に調査・調整フェーズへ進むことになりました。

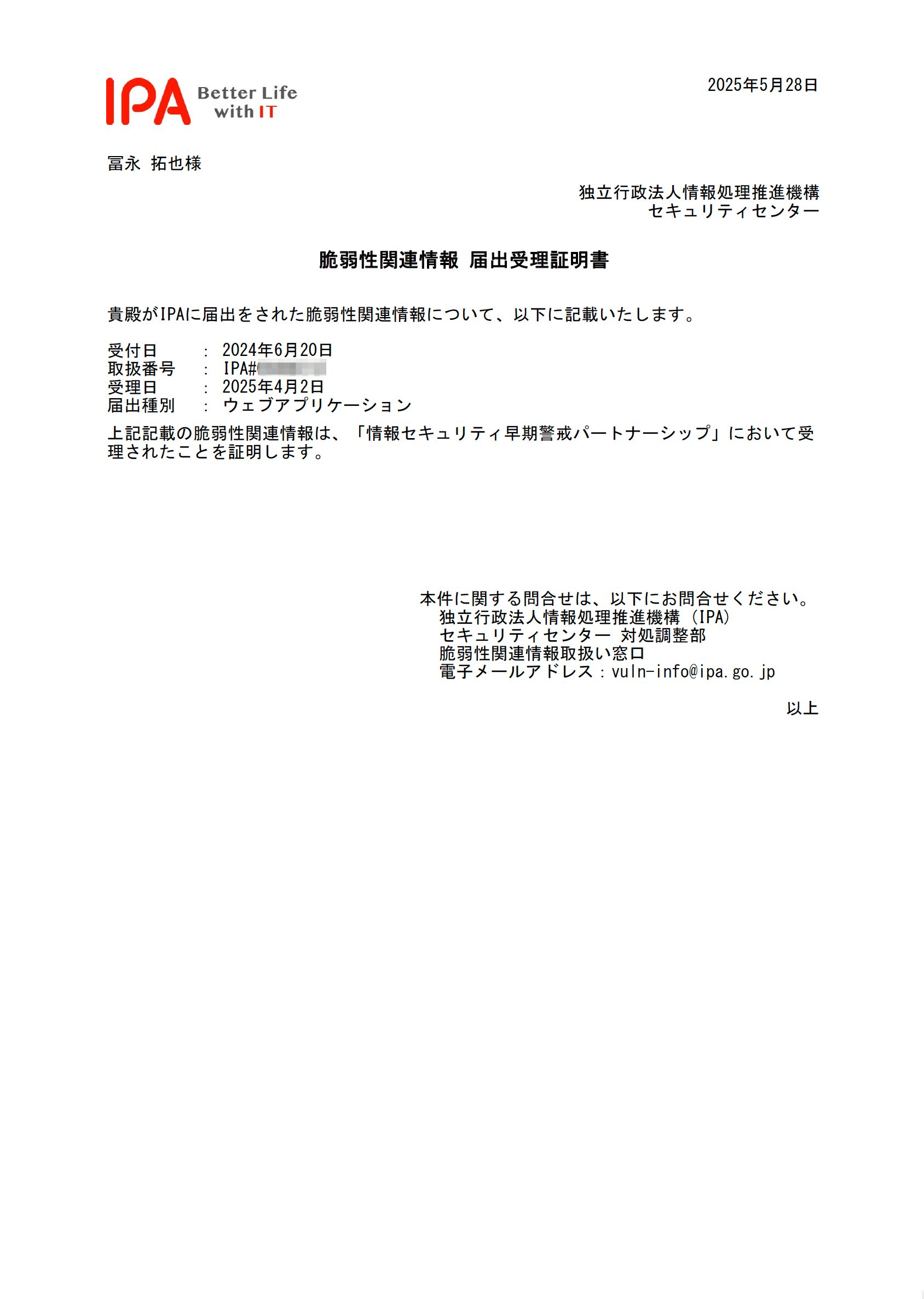

4. 受理証明書の発行

数週間後、IPAより「脆弱性関連情報 届出受理証明書」が発行されました。

5. 公的報告を通じた社会貢献

脆弱性は放置すれば被害拡大のリスクとなります。

IPAの枠組みを利用して「善意の発見者」が安心して報告できることは、日本の情報セキュリティを底上げする重要な仕組みです。私自身も、自らの行動が学びの場だけでなく、多くの人々を守る一助になったことを誇りに思います。

おわりに:Leach生成AI顧問のご案内

システム開発や運用において「セキュリティ」と「最新技術の活用」は車の両輪です。

私たちLeach 生成AI顧問では、

- 生成AIをはじめとする最先端技術の導入支援

- セキュリティ診断・脆弱性対応

- 緊急時のアドバイザリー

などをワンストップでご提供。安心・安全な体制を構築し、ビジネスの成長を後押しします。

ぜひお気軽にご相談ください。

コメント